Netzwerksicherheit und Cisco IOS Konfiguration

Eingeordnet in Informatik

Geschrieben am in  Deutsch mit einer Größe von 8,66 KB

Deutsch mit einer Größe von 8,66 KB

1. Welche beiden Aussagen zur Netzwerksicherheit sind richtig? (Wählen Sie zwei.)

- Sowohl erfahrene Hacker, die in der Lage sind, ihren eigenen Exploit-Code zu schreiben, als auch unerfahrene Personen, die Exploits aus dem Internet herunterladen, stellen eine ernsthafte Bedrohung für die Netzwerksicherheit dar.

- Der Schutz von Netzwerkgeräten vor physischen Schäden durch Strom, Wasser oder andere Einflüsse ist ein notwendiger Bestandteil der Sicherheitspolitik.

2. Welche beiden Aussagen über Netzwerkangriffe sind richtig? (Wählen Sie zwei.)

- Ein Brute-Force-Angriff versucht, alle möglichen Zeichenkombinationen für ein Passwort zu finden.

- Geräte in der DMZ sollten internen Geräten nicht voll vertrauen. Die Kommunikation zwischen der DMZ und internen Geräten sollte authentifiziert werden, um Angriffe wie Port-Umleitungen zu verhindern.

3. Benutzer greifen auf einen Unternehmensserver zu. Die Systemprotokolle zeigen, dass der Server langsam arbeitet, da er eine hohe Anzahl gefälschter Anfragen an den Kundendienst erhält. Welche Art von Angriff findet statt?

Antwort: DoS (Denial of Service)

4. Ein IT-Leiter hat eine Kampagne gestartet, um Benutzer daran zu erinnern, das Öffnen von E-Mails aus verdächtigen Quellen zu vermeiden. Vor welcher Art von Angriff versucht der IT-Leiter die Benutzer zu schützen?

Antwort: Virus

5. Welche beiden Aussagen zur Vermeidung von Netzwerkangriffen sind wahr? (Wählen Sie zwei.)

- Die Entschärfung physischer Sicherheitsbedrohungen besteht aus der Kontrolle des Zugangs zu den Konsolen-Ports der Geräte, der Kennzeichnung kritischer Kabelwege, der Installation von USV-Systemen und der Bereitstellung einer Klimatisierung.

- Das Ändern der Standard-Benutzernamen und Passwörter sowie das Deaktivieren oder Deinstallieren unnötiger Dienste sind Aspekte des Device Hardening (Gerätehärtung).

6. In welcher Phase des Security Wheels tritt die Intrusion Detection (Angriffserkennung) auf?

Antwort: Überwachung

7. Welche beiden Ziele muss ein Sicherheitskonzept erreichen? (Wählen Sie zwei.)

- Dokumentation der zu schützenden Ressourcen.

- Identifizierung der Sicherheitsziele der Organisation.

8. Was sind die drei Merkmale einer guten Sicherheitspolitik? (Wählen Sie drei Antworten.)

- Sie definiert die akzeptable und nicht akzeptable Nutzung der Netzwerkressourcen.

- Sie kommuniziert Konsens und definiert Rollen.

- Sie legt fest, wie auf Sicherheitsvorfälle zu reagieren ist.

9. Welche beiden Aussagen definieren das Sicherheitsrisiko, wenn DNS-Dienste im Netzwerk aktiviert sind? (Wählen Sie zwei.)

- Standardmäßig werden Namensabfragen an die Broadcast-Adresse 255.255.255.255 gesendet.

- Das grundlegende DNS-Protokoll bietet keine Authentifizierung oder Integritätssicherung.

10. Was sind zwei Vorteile der Verwendung von Cisco AutoSecure? (Wählen Sie zwei.)

- Es bietet die Möglichkeit, nicht wesentliche Systemprozesse und Dienste sofort zu deaktivieren.

- Es ermöglicht dem Administrator, Sicherheitsrichtlinien zu konfigurieren, ohne das gesamte Cisco IOS im Detail verstehen zu müssen.

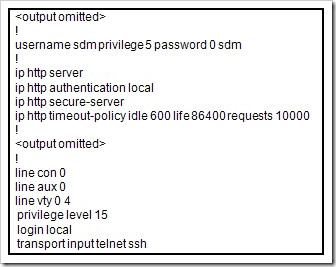

11. Router-Konfiguration mit SDM

Siehe die Abbildung. Ein Netzwerkadministrator versucht, einen Router mit SDM zu konfigurieren, aber es funktioniert nicht richtig. Was könnte das Problem sein?

Antwort: Die Berechtigungsstufe des Benutzers ist nicht richtig konfiguriert.

12. Cisco IOS-Namenskonvention

Die Cisco IOS-Abbild-Namenskonvention ermöglicht die Identifizierung von verschiedenen Versionen und Funktionen des IOS. Welche Informationen können aus dem Dateinamen C2600-d-mz.121-4 gewonnen werden? (Wählen Sie zwei.)

- Die Softwareversion ist 12.1, 4. Revision.

- Das IOS ist für die Hardware-Plattform der Cisco 2600 Serie bestimmt.

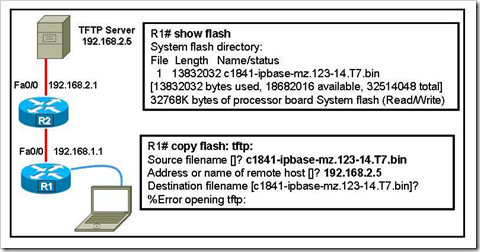

13. Sicherungskopie der Cisco IOS-Software

Siehe die Abbildung. Der Netzwerkadministrator versucht, eine Sicherungskopie der Cisco IOS-Router-Software zu erstellen und erhält die gezeigte Ausgabe. Was sind zwei mögliche Gründe für diese Ausgabe? (Wählen Sie zwei.)

- Der Router kann keine Verbindung zum TFTP-Server herstellen.

- Die TFTP-Server-Software wurde nicht gestartet.

14. Überprüfungen vor einem IOS-Upgrade

Welche zwei Bedingungen sollte der Netzwerkadministrator prüfen, bevor er ein Cisco IOS-Image mit einem TFTP-Server aktualisiert? (Wählen Sie zwei.)

- Überprüfen Sie die Konnektivität zwischen dem Router und dem TFTP-Server mit dem Befehl ping.

- Stellen Sie mit dem Befehl show flash sicher, dass genügend Flash-Speicher für das neue Cisco IOS-Abbild vorhanden ist.

15. Passwort-Wiederherstellungsprozess

Der Passwort-Wiederherstellungsprozess beginnt in welcher Betriebsart und mit welcher Art von Verbindung? (Wählen Sie zwei.)

- ROM-Monitor (ROMMON)

- Direkte Verbindung über den Console-Port

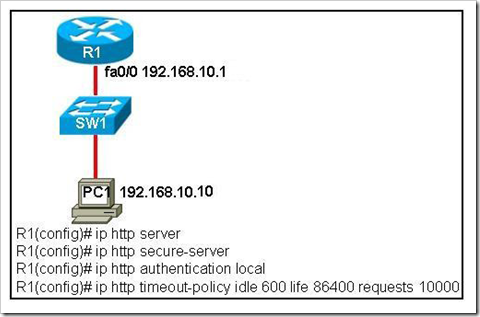

16. Zugriff auf den Security Device Manager (SDM)

Siehe die Abbildung. Der Security Device Manager (SDM) ist auf dem Router R1 installiert. Was ist das Ergebnis, wenn man an PC1 einen Webbrowser öffnet und die URL https://192.168.10.1 eingibt?

Antwort: Die SDM-Seite von R1 erscheint mit einem Dialogfeld, das zur Eingabe von Benutzernamen und Passwort auffordert.

17. Aussage zum Cisco Security Device Manager (SDM)

Welche Aussage über den Cisco Security Device Manager (SDM) ist richtig?

Antwort: SDM kann von einem PC aus ausgeführt werden, um einen Router über den Speicher oder das Netzwerk zu verwalten.

18. Wiederherstellung eines verlorenen Enable-Passworts

Welcher Schritt ist erforderlich, um ein verlorenes Enable-Passwort für einen Router wiederherzustellen?

Antwort: Stellen Sie das Configuration Register so ein, dass die Startkonfiguration umgangen wird.

19. Schutz vor Phishing-Exploits

Was ist die beste Verteidigung, um ein Netzwerk vor Phishing-Exploits zu schützen?

Antwort: Planen Sie Schulungen für alle Benutzer ein.

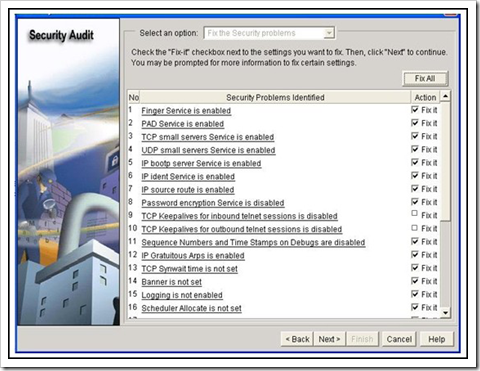

20. Sicherheitskonfiguration mit SDM

Siehe die Abbildung. Der Security Device Manager (SDM) wurde verwendet, um ein erforderliches Sicherheitsniveau auf dem Router zu konfigurieren.

Antwort: SDM konfiguriert die Dienste neu, die unter "Fix it" markiert sind, um die vorgeschlagenen Sicherheitsänderungen zu übernehmen.

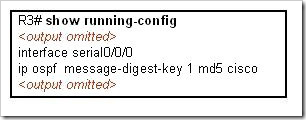

21. OSPF Message-Digest-Authentifizierung

Siehe die Abbildung. Was ist der Zweck der Anweisung "ip ospf message-digest-key 1 md5 cisco" in der Konfiguration?

Antwort: Um einen Schlüssel festzulegen, der die Routing-Updates authentifiziert.

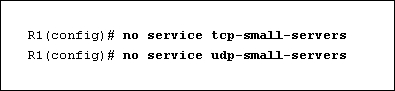

22. Deaktivierung unsicherer Dienste

Siehe die Abbildung. Was wird erreicht, wenn beide Befehle auf dem Router konfiguriert werden?

Antwort: Die Befehle deaktivieren Dienste wie Echo, Discard und Chargen auf dem Router, um ihn vor Sicherheitsanfälligkeiten zu schützen.